ovaj put cu vam objasniti kako enkriptovati USB flash (ili bilo koji drugi uredjaj) na Linux-u i kako isti koristiti i na Windows racunarima.

Ja sam za ovaj howto koristio RHEL 6.0. Isto ovo ce raditi i na drugim distribucijama. Za detalje konsultujte dokumentaciju vase distribucije.

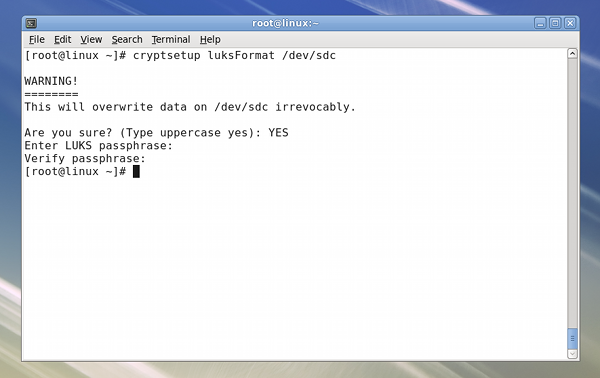

Kod mene na sistemu je USB flash prikazan kao /dev/sdc (ja sam prethodno unistio sve particije pa zato koristim /dev/sdc a ne /dev/sdc1).

Prvi korak je inicijalizacija uredjaja (luksFormat) koji zelimo da zastitimo.

Ujedno se kreira i passphrase koje ce biti potreban za kreiranje "virtuelnog diska".

Jako je vazno da zapamtite passphrase jer u slucaju da ga zaboravite mozete se pozdraviti sa podacima na tom disku!!!

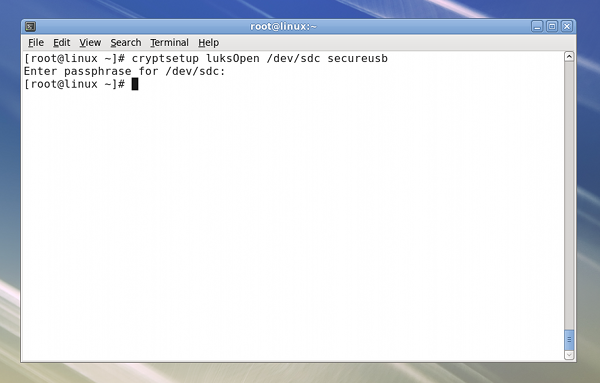

Nakon toga kreiramo "virtuelni disk" (luksOpen) koji cemo kasnije formatirati i koristiti.

Ja sam "virtuelni disk" nazvao secureusb. Mozete ga nazvati kako god hocete.

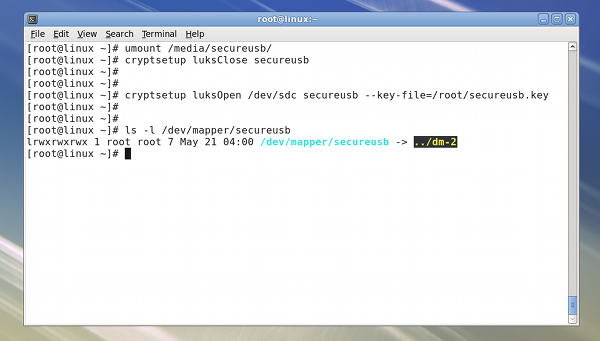

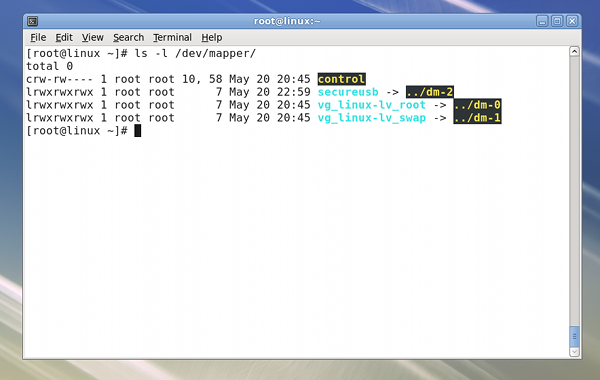

Nakon toga proveravamo da li je kreiran "virtuelni disk".

Vidimo da se nalazi u /dev/mapper direktorijumu. To znaci da mozemo krenuti dalje i formatirati uredjaj.

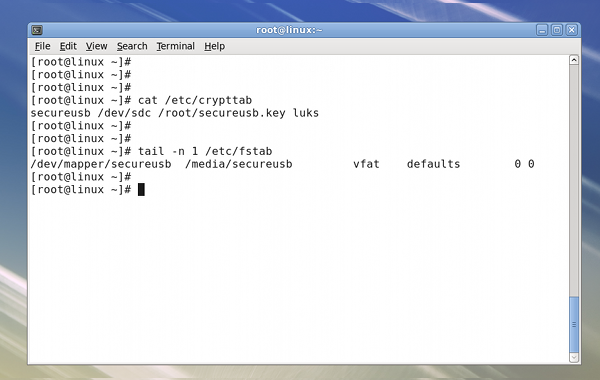

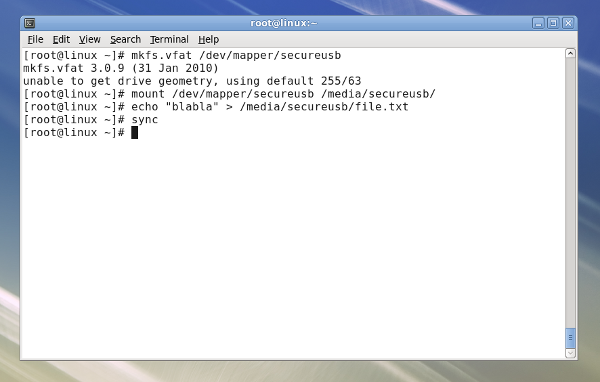

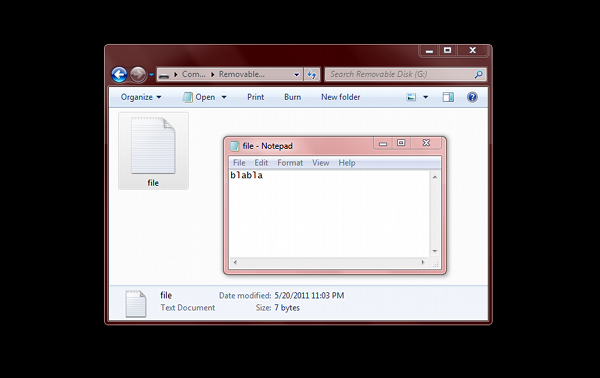

Formatiramo "virtuelni disk" u vfat (u mom slucaju), mountujemo ga i pravimo test fajl (demonstracije radi).

# mkfs.vfat /dev/mapper/secureusb

# mount /dev/mapper/secureusb /media/secureusb

# echo "blabla" > /media/secureusb/file.txt

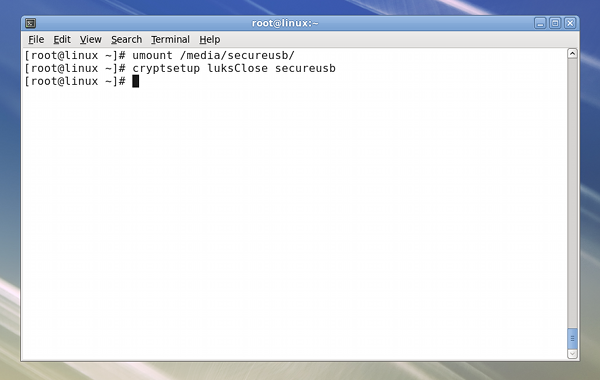

Kada zavrsite sa radom potrebno je dismountovati uredjaj i obrisati (luksClose) "virtuelni disk" iz /dev/mapper direktorijuma.

# umount /dev/mapper/secureusb

# cryptsetup luksClose secureusb

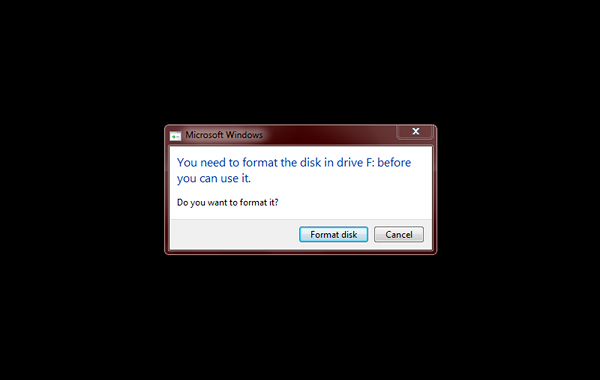

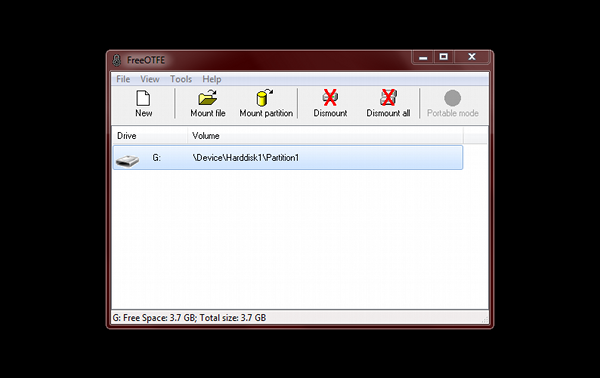

Nakon toga isti taj USB flash ubacujemo u Windows masinu (potrebno je instalirati FreeOTFE kako bi mogli da koristimo LUKS enkriptovane uredjaje).

Windows ce ovakav uredjaj videti kao prazan (sto je normalno) i pitace vas da li hocete da ga formatirate. Naravno da NE!

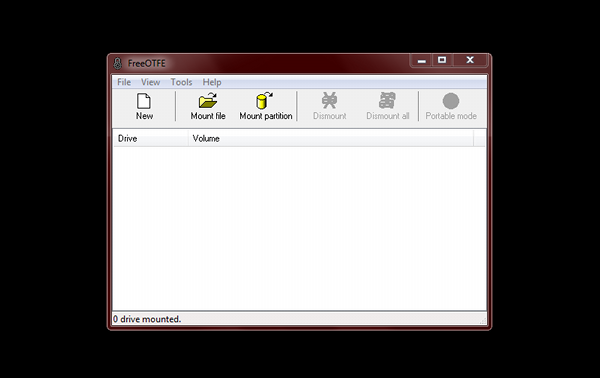

Pokrenite FreeOTFE i kliknite na Mount partition.

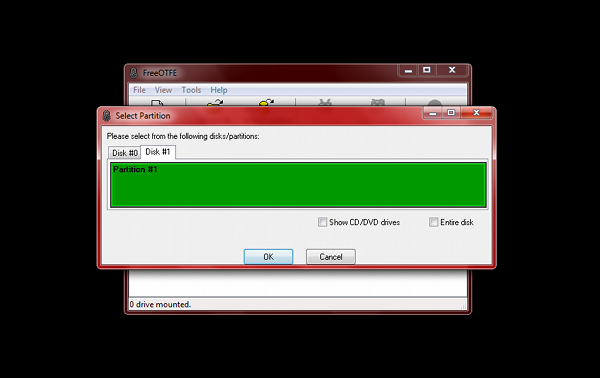

Dobijate novi prozor na kome treba izabrati zeljeni uredjaj (u mom slucaju Disk #1).

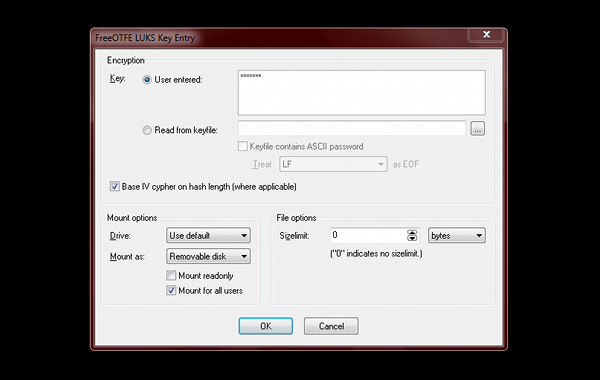

Na sledecem prozoru treba uneti passphrase, izabrati Removable disk i kliknuti na OK.

I to je to. Sada mozete koristiti uredjaj koji ste prethodno enkriptovali na Linux-u.

Kada zavrsite sa koriscenjem uredjaja na Windows-u obavezno kliknite na Dismount.

Vise informacija:

http://en.wikipedia.org/wiki/LUKS

http://en.wikipedia.org/wiki/Dm-crypt

http://en.wikipedia.org/wiki/FreeOTFE

http://www.google.com

Molim kolege sa foruma da me obavezno isprave i/ili dodaju nesto. Pozdrav!

[Ovu poruku je menjao Miroslav Strugarevic dana 21.05.2011. u 22:53 GMT+1]

cryptsetup (LUKS) disk enkripcija

cryptsetup (LUKS) disk enkripcija